En sak som blir alltmer vanligare i vårt ständigt utvecklande samhälle, är lösenord och konton för tjänster som sen ska behövas hålla reda på.

Och än värre är det då många inte har förståelsen för varför det är viktigt att ha bra lösenord, eller helt enkelt bara inte orkar.

Vilket tyvärr då ofta får konsekvensen att man väljer den lätta vägen som medför en större risk.

Vi lever i ett väldigt godtroget och naivt tekniskt samhälle där ny teknologi ofta släpps innan det är redo!

Detta ofta för att tillfredsställa dess investerare såväl som konsumenter- där säkerhet ofta tyvärr blir en lidande konsekvens av hasten att lansera den nya produkten.

Många har nästan blind tillförlit till företagen och tjänsterna de använder dagligen, då de aldrig skulle kunna tänka sig att de gör annat än rätt för sig.

Målet med den här artikeln är att informera dig som läsare om:

- Hur man skapar säkra lösenord som dessutom är lätta att komma ihåg

- Vilka säkerhetsrutiner relaterade till lösenord som är optimala

- Hur lösenord hanteras av tjänster

- Hur hackers försöker knäcka ditt lösenord

- Vilka risker som finns relaterade till dina lösenord

Allt detta för att du ska få bättre koll på hur du skyddar din data med säkra lösenord och rutiner!

För absolut bästa säkerhet följ dessa råd

- Dela aldrig med dig av dina lösenord till någon

- Ha aldrig lösenord liggandes i det öppna för andra att se

- Ha aldrig lösenord kortare än 8-12 tecken

- Ha alltid lösenord med en bra blandning av Stora och små bokstäver, siffror samt symboler/specialtecken

- Ha aldrig samma eller liknande lösenord som dina tidigare lösenord

- Ha aldrig samma lösenord på mer än ett ställe

- Byt dina lösenord regelbundet (1 gång i månaden eller oftare)

- Skriv aldrig in dina kontouppgifter eller lösenord på länkar i E-post meddelande från tjänster (de ber dig aldrig att göra detta om det är den riktiga tjänsten som skickat meddelandet)

- Skicka aldrig lösenord över okrypterade E-post meddelande

Mnemonik Förklarat – En vinnande teknik för att enkelt minnas dina komplexa lösenord

Där finns en minnesteknik som kallas Mnemonik, där man associerar tecken på ett sätt som hjälper en att minnas.

Detta är speciellt användbart för just att memorera lösenord, som vi har så många av idag- och får alltmer allteftersom tiden fortskrider.

Hur Menmonisk minnesteknik funkar

Det är faktiskt ganska enkelt.

Om du tänker dig ett ord på ett minimum av 8 tecken som du vill associera ditt lösenord med, lösenordet ska alltså likna detta ord.

Sedan använder du tecken och symboler som liknar bokstäver för att stava ordet och variera små och stora bokstäver.

T ex. om vi väljer ordet Association som lösenordsfras, så kan vi stava den på följande sätt:

@s50C!At1oN <- detta lösenord innehåller: 2 symboler (@, !), 3 st. små bokstäver även kända som gemener (s, t, o), 3 siffror (5, 0, 1), 3 stora bokstäver även kända som versaler (C, A, N).

SnabelA:et (@) symboliserar A:et i Association, medan siffran 5 kan liknas vid bokstaven S och siffran 0 kan liknas vid bokstaven O.

Utropstecknet kan liknas vid uppochnedvända bokstaven i, siffran 1 kan också liknas vid bokstaven i.

Så nu har vi gjort ett säkert lösenord där tecknen tillsammans bildar ett ord vi enkelt kan minnas.

Detta underlättar för memorering av lösenordet en aning då vi enbart behöver lära oss teckenvarianten som stavar själva ordet.

Förhoppningsvis och förmodligen blir det lättare med mnemoniskt designade lösenord att memorera än än att försöka memorera t ex. hI!yKj&1U9W, som innehåller exakt lika många stora bokstäver, små bokstäver, siffror och symboler som vårt Associations-lösenord ovan.

Stora skillnaden är att det sista lösenordet är väldigt svårt att memorera.

Detta då det inte påminner om något bekant, utan varje tecken i dess specifika ordning måste memoreras, utan en röd tråd som binder dem samman.

Mnemonisk minnesteknik brukar förlita sig på din fantasi och ditt ordförråd, men brukar ofta vara väldigt effektivt, speciellt för lösenordsmemorering.

Vissa personer använder liknande teknik fast istället för ett ord, så använder dem en mening eller fras. Det funkar också.

Alternativ minnesteknik – kombinera flera opersonliga ord

Ett annat populärt sätt att skapa lösenord är att kombinera flera ord där med hjälp av camelCase stavning som används ofta i programmering.

camelCase är en teknik där man inleder första ordet i en mening med liten bokstav, medan alla efterföljande ord får stor första bokstav.

Detta då man i programmering oftast inte kan använda mellanrum mellan ord vid namngivning av variabler och liknande.

Säkerhetsexperter menar på att s.k. ”dictionary-attacks” inte funkar lika bra mot lösenord som består av mer än ett ord i kombination som en mening eller fras – då ordlistorna oftast är fokuserade på enstaka ord eller få-ords kombinationer.

Dictionary-attacks är när datorn scrollar igenom en ordlista och testar alla variationer mot ditt lösenord för att se om någon stämmer.

De som rekommenderar denna alternativa minnesteknik menar på att hackers är vana idag vid att s.k. LeetSpeak (13375p34k) används där man ersätter bokstäver med dess siffer-motsvarighet – dock är det inte exakt detta vi gör med den mnemoniska minnestekniken.

Visst använder vi oss lite av det, men i kombination med en variation av andra metoder som ökar svårigheten för lösenord ytterligare (symboler, stora och små bokstäver, etc.).

Tips för när du ska hitta på nya lösenord

Skapa aldrig lösenord som har personligen anknytningar.

Försök undvika:

- Åldrar

- Telefonnummer

- Personnummer och liknande

Anledningen till detta är då ett av sätten som hackers använder för att knäcka lösenord är den s.k. ”dictionary”-attacken.

Dictionary-attacken använder en skräddarsydd referenslista/ordlista med massa ord och teckenkombinationer som genom historien varit vanligt förekommande som valda lösenord eller bara termer som används av personer rent allmänt i kommunikationssammanhang.

Detta gör det enklare att knäcka den typen av lösenord (Enkelt förutsägbara lösenord med andra ord).

Detta är även information som en hacker enkelt kan ta reda på om dig genom att prata med dig eller någon du känner.

Social Engineering kallas detta och är ett koncept inom hackervärlden där en hacker kan utge sig från att vara någon de inte är (manipulation), för att få reda på information om dig som kan vara värdefull för deras ändamål.

Där finns en risk att en hacker skulle kunna ha personliga motiv, då är det extra smart att inte använda personliga kopplingar som exemplen listade i början av denna textsektion.

För en sådan hacker kommer troligen att först försöka ta reda på saker om dig.

Detta i och med att många vanligen skapar lösenord med personliga anknytningar för att göra lösenorden lättare att komma ihåg.

Undvik impulsen att skapa sådana lösenord för säkerhets skull!

Vinnande strategi för flera olika lösenord till olika tjänster

Ett smart tips som många använder, är att de skapar ett säkert lösenord.

Sen när det antingen är dags att byta lösenord om man följer rutinen att byta lösenord varje månad, eller när man ska skapa ett nytt konto, så lägger de bara till ett eller några tecken på slutet av det första säkra lösenordet.

På så sätt behöver man inte memorera om helt nya lösenord, vilket underlättar en hel del.

Tänk dock på att detta inte är helt riskfritt.

Om ett tidigare lösenord på något vis blivit knäckt hade en hacker kunnat utgå från det för att underlätta knäckandet av framtida lösenord genom att eliminera de gamla gemensamma tecknen och därmed minska antalet tecken som behöver knäckas.

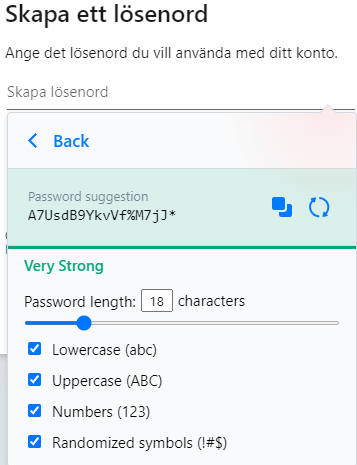

Lösenordsgenerator och när det kan vara aktuellt

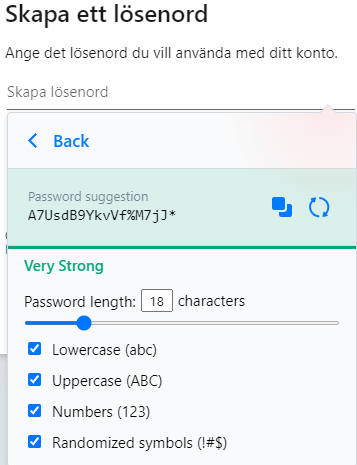

Du kanske känner till att det finns s.k. lösenordsgeneratorer som kan generera säkra lösenord utan att du behöver hitta på lösenord själv.

Dessa kan vara bra om du har bråttom, eller använder ett program som håller koll på lösenorden (KeePass eller LastPass t ex.) åt dig där du snabbt vill ha ett säkert lösenord som du heller kanske inte behöver memorera personligen.

Då kan en lösenordsgenerator vara aktuellt.

Det kan också vara bra som referens att använda en lösenordsgenerator för att se vilka kriterier de använder för att skapa säkra lösenord.

T ex. vilken längd på lösenord, hur många av vilka olika tecken och liknande.

Detta antar då förstås att det är en lösenordsgenerator av ett respekterad utvecklare som har koll på vad som gör ett lösenord säkert, alla kanske inte vet det.

Hur tjänster lagrar dina lösenord – Bra respektive Dåliga sätt

Det säkraste sättet en tjänst kan lagra dina lösenord i sina databaser på är då de inte lagrar ditt exakta lösenord i klartext.

Utan istället genererar ett matematiskt HASH (Ex. ”This text in hashvalue” blir: ”52736880fb90cbf8264c7bbc83ea95b4” som ett MD5-hash via https://www.md5hashgenerator.com/, du kan testa själv för att se) som är ett matematiskt uträknat siffervärde som representerar teckenkombinationen ditt lösenord bestod utav, som sedan i sin tur lagras i deras databas (OBS! Lösenord kan inte återskapas utifrån HASH).

På detta vis kan inte deras anställda se vilket lösenord du valt när de är och jobbar i databasen eller ifall de har åtkomst till databasen.

Tyvärr kan det dock vara svårt att veta hur en tjänst hanterar dina lösenord.

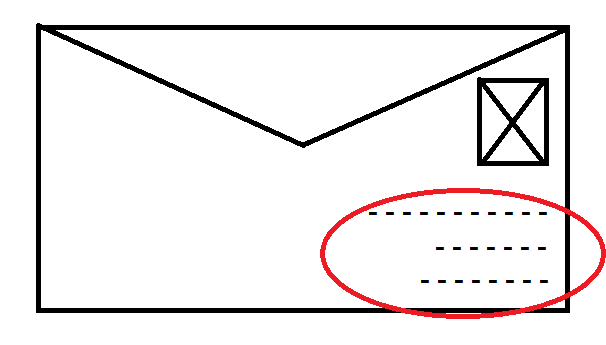

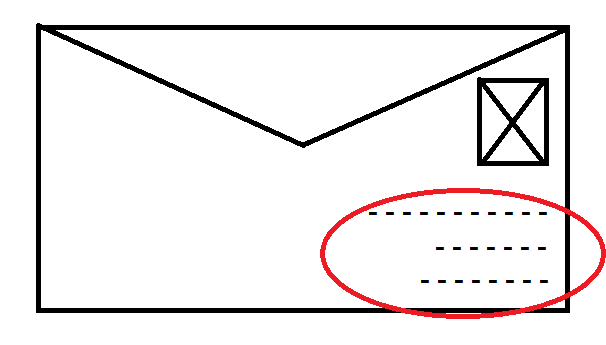

Jag har erfarenhet av en hemsida som avslöjade sig rätt så rejält när jag hade glömt mitt lösenord och tryckte på deras ”glömt lösenord” knapp, och fick ett E-post meddelande (okrypterat) där mitt lösenord var utskrivet i klartext… Aja baja…

Detta innebar att de hade mina lösenord lagrade i databasen i klartext!

För om ett HASH hade använts hade jag inte fått mitt lösenord utskrivet i klartext i E-post meddelandet.

Utan kanske snarare en länk till en sida där jag kunde skriva in nya lösenord, eller som genererade nytt lösenord till mig per automatik vid klick.

Krav på ett säkert lösenord

Det är lite upprepning för denna artikels första rubrik, men:

- Ett minimum på 8 tecken i längd

- En god blandning av stora bokstäver (versaler), små bokstäver (gemener), siffror och specialtecken/symboler.

Notera dock(!) att dessa rekommendationer är baserade på dagens (i skrivande stund, 2018-11-18) datorteknologi, och kommer förmodligen kräva ökad längd, m.m. i framtiden.

Detta p.g.a. att datorernas processorer blir allt starkare och detta ofta är vad som avgör hur snabbt ett lösenord kan knäckas.

Vilket kan vara bra att ha i åtanke!

| Modellnamn (Processor) |

Hastighet (GHz) |

Antal kärnor/trådar |

Årtal |

| Intel Pentium II |

0.233 |

1/1 |

1997 |

| Intel Core i7 (1st gen) 920 |

2.66 (2.93 med Turbo teknologi) |

4/8 |

2008 |

| Intel Core i9 (13e gen) 13900 |

2 (5 med Turbo teknologi) |

24 (8 performance, 16 efficient) / 32 |

2022 |

Denna tabell är framtagen med hjälp från Inets Support 30/8-23

Din lagring av lösenord

Har du som många andra många olika lösenord du behöver hålla koll på så kanske den vinnande strategin beskriven ovan hjälper en del.

Men om det fortfarande är jobbigt att hålla samtliga lösenord i huvudet, kan man lagra de i ett speciellt lösenordshanteringsprogram på datorn (om man nu litar på sådana dvs). KeePass och LastPass som nämndes tidigare är exempel på sådana program/tjänster.

Eller i vanliga textdokument- antingen krypterade eller okrypterade- på dator med eller utan internet.

Detta har ju också sina risker om inkopplat till Internet eller vid inbrott/bestulen dator.

Eller så kan man ha sina lösenord i en pärm på papper som i sin tur kan förvaras öppet eller i ett säkert kassaskåp. Varav öppet inte är kanske det säkraste alternativet.

Man kan också lägga sin textfil (krypterad eller okrypterad) på ett USB-minne som därefter läggs i ett bankfack.

Det finns många sätt att lagra och förvara sina lösenord, det är helt upp till dig hur säker du vill vara och hur paranoid du är.

”Bekvämlighet” a.k.a. lathet kan spela in likaså. Men då får man tyvärr skylla sig själv om olyckan är framme.

En annan parentes värd att nämna är att för extra säkerhet – lämna aldrig din laptop i bilen obevakad! Detta är oerhört onödig risk att ta.

Detta ökar dessutom stöldrisken för bilen rent allmänt om datorn ligger synlig jämfört med om ingen dator fanns i bilen.

Det kan påverka mängden ersättning från försäkringen som betalas ut eller om den inte betalas ut. Lite beroende på vilken typ av försäkring man har, samt försäkringsbolag då såklart.

Länsförsäkringar har t ex. på sin Hemförsäkring med tillägg Bostadsrätt ”aktsamhetskrav” som säger att

”Fordonet ska vara låst när du lämnar det, samt att stöldbegärlig egendom som lämnas kvar i fordonet ska vara inlåst i handskfack, bagageutrymme eller i annat utrymme som INTE är synligt utifrån.”

Se: https://www.lansforsakringar.se/4a15ba/globalassets/aa-global/dokument/villkor/01644-villkor-hem.pdf (sidan 11)

Notera där står MAX ersättning 3000 kr om stöld av egendom i bil + att deras support sa om aktsamhetskrav ej följs kan ersättning nedsättas med 20-50% beroende på HUR allvarligt oaktsamt de bedömer det som hände var…

Likaså var försiktig med att försätta din dator i ”hybernation mode” eller annan typ av ”sovläge” där datorn ej är ordentligt nedstängd.

Detta kan nämligen riskera underlätta för någon att komma in i din dator, jämfört med om datorn var ordentligt avstängd (speciellt om hårddisken är krypterad).

Kryptering av hårddisk är också ett smart alternativ för extra säkerhet där det dock krävs att man kommer ihåg krypteringslösenordet för att komma åt sin hårddisk och all data på den.

Kan bli jobbigt om det skulle glömmas bort och man kanske inte kommer åt sin data.

(Om din hårddisk är krypterad så behöver datorn stängas av för denne att ”gälla”)

Kan även vara värt att tänka en extra gång innan kontouppgifter och lösenord sparas i webbläsaren ”för enkelhets skull”.

Det må vara enkelt, men det kan snabbt bli kostsamt likaså om man har riktig otur!

Detta då en stulen dator kan ge tjuv åtkomst till dina kontouppgifter på detta viset betydligt enklare.

Insikt om hur Hackers knäcker ditt lösenord

För att förstå lite hur det går till när hackers försöker knäcka ditt lösenord så finns där några olika sätt de kan göra på.

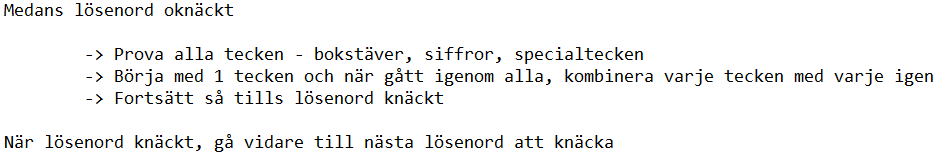

Ett av sätten kallas ”brute-force” attack, och innebär i stort sett att hackern med hjälp av datorns processorkraft provar ALLA möjliga kombinationer av tecken som datorn kan komma på.

Detta sätt tar därför oftast längst tid för att knäcka lösenord.

Dessa typer av attacker är också varför där brukar finnas en rekommendation på att byta lösenord med jämna mellanrum – exempelvis en gång per månad – då brute-force attacker kan stå och köra non-stop under längre perioder.

Men om lösenord byts ut under denna period så får angriparen börja om från början igen med sin brute-force attack!

Ett annat känt sätt är en s.k. ”dictionary”-attack som diskuterades tidigare i artikeln.

Det behöver inte nödvändigtvis vara en ordlista begränsad till ord, utan även kan inkludera datakombinationer för:

- Adresser

- Telefonnummer

- Kända teckenkombinationer

- Slang (för specifika länder)

- m.m.

Ordlistorna brukar täcka en salig blandning kombinationer som är troliga kandidater att användas som lösenord.

Detta kan spara tid jämfört med att prova alla olika teckenkombinationer som existerar.

Ändring av Standardlösenord är av yttersta vikt

I vissa fall när man köper nya elektronikprylar och produkter som t ex. Nätverksrouter så brukar man få standardinställda användarnamn och lösenord för att komma igång och konfigurera routern.

Det är bäst att ändra dessa snarast möjligt!

Detta då hackers förmodligen känner till vilka olika standardkombinationer av användarnamn och lösenord som är specifika för diverse tillverkare och företag.

Vilket utgör en onödig säkerhetsrisk om du väljer att behålla standardinställningarna!

Så se till att ändra för att vara så säker som möjligt!

Undvik att skicka lösenord över (okrypterade) E-post meddelanden

All E-post vi skickar fram och tillbaka idag är nästan garanterat okrypterad.

Detta innebär att allting vi skickar är skrivet i klartext som någon kan läsa om de snappar upp meddelandet när det är på väg till mottagaren.

Detta är speciellt illa om man har skickat kontouppgifter och lösenord över E-post meddelandet.

Skicka över 3G/4G/5G nät är lite säkrare då det är svårare att lyssna av dessa nätverk jämfört med t ex. Wi-Fi.

Så som Internet är uppbyggt så funkar det som så att för att ta sig från sändare till mottagare så skickas E-post meddelandet ut från din router till en annan router osv. tills den når sin slutdestination.

Men på vägen mellan routrarna så mellanlandar E-post meddelandet på en massa servrar som är ägda av diverse individer, företag och organisationer.

Där finns ingen garanti som säger att de inte har möjlighet att titta på data som passerar deras servrar. Så det kan vi inte vara säkra på.

PGP (Pretty Good Privacy) är den enda E-post krypteringen, och den är lite smått klumpig att använda.

PGP kräver att båda parterna som kommunicerar med varandra båda använder PGP för att data i meddelandena ska vara fullt krypterad.

Var försiktig med att skriva in lösenord på icke-HTTPS hemsidor och på offentliga nätverk

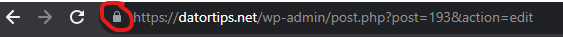

Om du besöker en hemsida som saknar ”låsikonen” som indikerar SSL/HTTPS (alltså att hemsidan kommunicerar information med dig över en krypterad kommunikationskanal = säker), så bör du vara extra försiktig med att ange kontouppgifter, personuppgifter och lösenord.

På liknande sätt bör du vara uppmärksam när du befinner dig på publika/offentliga nätverk (speciellt de utan lösenord, men även dem med(!)) och speciellt om du inte surfar med VPN på det publika/offentliga nätverket.

Detta då all din kommunikation kan snappas upp av en annan person på samma nätverk gratis och enkelt!

Vi kommer skriva en artikel inom kort som förklarar hur detta går till också.

Där finns gratisprogram som heter Wireshark som möjliggör detta genom att ändra så att nätverkskortet på datorn att ”acceptera” all inkommande kommunikation – istället för bara den som egentligen var avsedd till din specifika dator.

Vilket innebär att den snappar upp ALL kommunikation på nätverket från ALLA som befinner sig på det!

(Trafiken kan filtreras på hemsidor, trafiktyp, m.m. vilket underlättar för en hacker att hitta känslig information som sen kan säljas eller utnyttjas mot dig)

Tips och Teaser för framtida artikel angående E-post säkerhet

Undvik att ange kontoinformation på hemsidor du kommit till från att ha klickat på länk i E-post meddelande.

Undvik gärna att klicka på länkar överhuvudtaget i e-post meddelande såvida du inte är absolut 100% du kan lita på avsändaren. Men även då var försiktig!

Gå hellre till deras hemsida och följ eventuella instruktioner i meddelandet för vart länken ska finnas på deras hemsida – det är säkrare.

Seriösa företag och tjänster brukar INTE be dig om att klicka på länkar för att skriva in kontouppgifter och lösenord eller personuppgifter (speciellt inte nu efter GDPR 25 maj 2018).

Får du ett E-post meddelande som ber dig besöka en länk för att skriva in kontouppgifter, så är det nästan alltid garanterat lurendrejeri och bör undvikas till 100%!

Om du är osäker kan du prova skriva in adressen till företaget i webbläsarens adressfält och besöka deras äkta hemsida, för att se om de fortfarande behöver dig att göra saker där.

Lita inte på instruktioner från E-post meddelande såvida du inte är säker på att det är från rätt källa.

Vi kommer skriva en artikel som går igenom detta inom kort. [Hur du undviker fake mail och lurendrejeri och bedrägeri över E-post].

Om du har virus i datorn kan virus ibland ha förmågan att manipulera din webbläsare, så även om du skriver in en URL adress, så kanske viruset tar dig till en annan adress.

Det finns även något känt som ”Reverse Proxy” där en hemsida basically kan kopieras av en oberoende tredjepart med skillnad att tredjeparten kan manipulera hemsidan och besökaren märker knappt skillnad.

Google Chrome verkar dock varna för denna typ av hemsidor numera (2023).

Så var lite försiktig även här om du fått ett E-post meddelande som du var osäker på, och tänkte besöka deras äkta hemsida.

Har du virus i din dator kan det hända att den vidarebefordrar dig till en bedragarsida istället utan att du märker av det!

Bara så du är medveten om att den risken finns under de specifika förhållandena.

Så vad har vi lärt oss om lösenord i denna artikeln

Det är upp till dig hur säker du vill vara, vi har listat många bra tips och råd du kan prova för att se vad du känner funkar bäst för dig.

Vi hoppas du har fått lite bättre insikt och bra tips på hur du ska göra inför framtida lösenordsskapande och hantering.

Vi vill också passa på att Tacka dig för att du tog dig tid att läsa igenom vår artikel, och hoppas du fann den informativ, användbar och hjälpsam.

Lämna även gärna kommentar om du har frågor, feedback eller liknande.

Du får gärna även dela med dig av artikeln till dina vänner som du tror kan finna den intressant, så dess inbäddade kunskap sprids och bidrar till ett säkrare konsumentsamhälle i en tid då riskerna blir allt större och förståelsen för dem minskar.

Nedan kan du se några nyckelord för vad vi gått igenom i denna artikel:

- Dela aldrig med dig av dina lösenord till någon – inkl. om någon ber dig per e-post

- Enkel strategi för att minnas dina lösenord

- Säkerhetsrutiner för dina lösenord

- Byt lösenord regelbundet

- Få bättre koll på hur du skyddar dig och din data

- Undvik samma lösenord som du haft tidigare

- Ha lösenord med minst 8 tecken

- Blanda friskt stora och små bokstäver, siffror och symboler

- Hur Hackers försöker knäcka dina lösenord

- Hur Lösenord hanteras (och lagras) av tjänster

- KeePass & LastPass lösenordshantering

- Klartexts- vs. Hash-lagring av lösenord

- Risker med kommunikation över okrypterad E-post

- Råd för absolut bästa säkerhet gällande lösenord

- Mnemonik som associativ minnesteknik för memorering av lösenord

- Lösenordsgenerator

- Vikten av säkra lösenord

- Risker som finns för lösenord

- Undvika enkelt förutsägbara lösenord

- Undvika personliga kopplingar i dina lösenord

- Ändra standardlösenord